深入了解彩虹表攻击及加盐密码保护机制

本文探讨彩虹表攻击的原理、防范措施以及最佳实践,帮助您提升密码安全性。

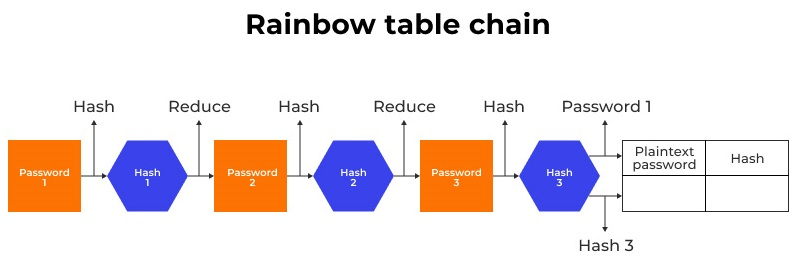

彩虹表攻击是一种利用预先计算好的哈希值表来破解密码的加密攻击技术。与暴力破解不同,它无需动态计算每个密码的哈希值,从而显著缩短破解时间。

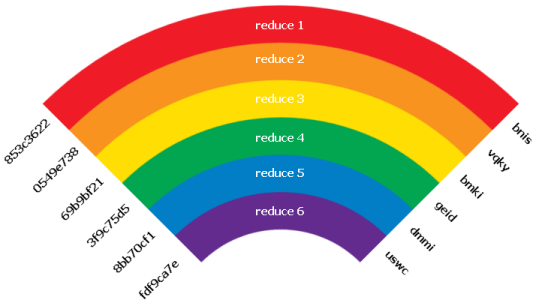

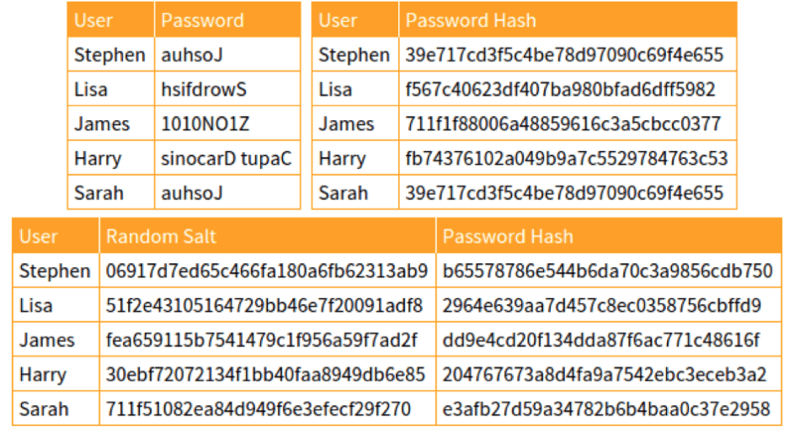

彩虹表是一种特殊的数据结构,存储着大量潜在密码的加密哈希值。攻击者只需在表中查找目标哈希值,即可快速获得对应的明文密码。

攻击步骤如下:

彩虹表攻击并非万能:

2012年LinkedIn数据泄露事件是彩虹表攻击的典型案例,数百万用户密码被成功破解。

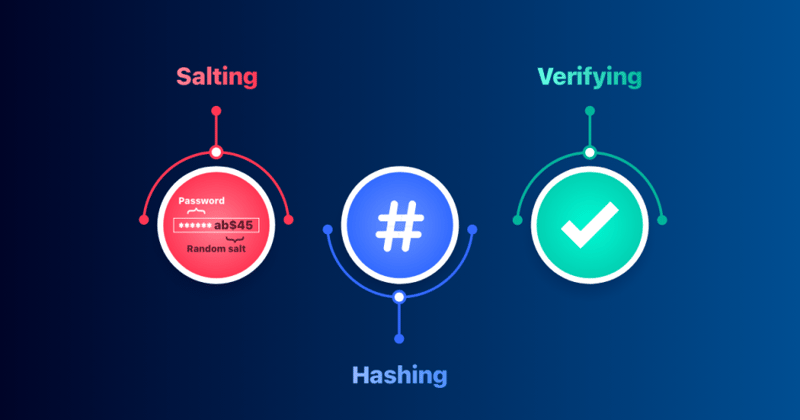

为了抵御彩虹表攻击,"加盐"技术应运而生。加盐是指在哈希密码之前,为每个密码添加一个唯一的随机字符串(“盐”)。

以下Java代码演示如何使用MessageDigest实现密码加盐和哈希:

import java.security.MessageDigest;

import java.security.SecureRandom;

import java.util.Base64;

public class PasswordSaltingExample {

// ... (代码与原文相同) ...

}该代码生成随机盐,并将盐与密码组合后进行SHA-256哈希。

彩虹表攻击对密码安全构成严重威胁,但加盐技术可以有效降低风险。 选择合适的哈希算法和正确的加盐策略,才能构建更安全的密码保护机制。

了解更多信息,请阅读:彩虹表攻击的危害及密码加盐保护 (请替换链接地址)